TREND E INSIGHTS

I satelliti commerciali: primo target di attacco nel cyberspazio

Con un numero di oggetti in orbita che supera le 17.800 unità e oltre 10.700 satelliti attivi, di cui più del 60% gestito da aziende private, il settore spaziale commerciale è diventato una spina dorsale per innumerevoli servizi essenziali, dall’accesso a internet alla navigazione, dalle comunicazioni critiche all’agricoltura di precisione. Tuttavia, questa dipendenza crescente espone i sistemi satellitari a un panorama di minacce cyber in evoluzione, con conseguenze potenzialmente dannose per la società.

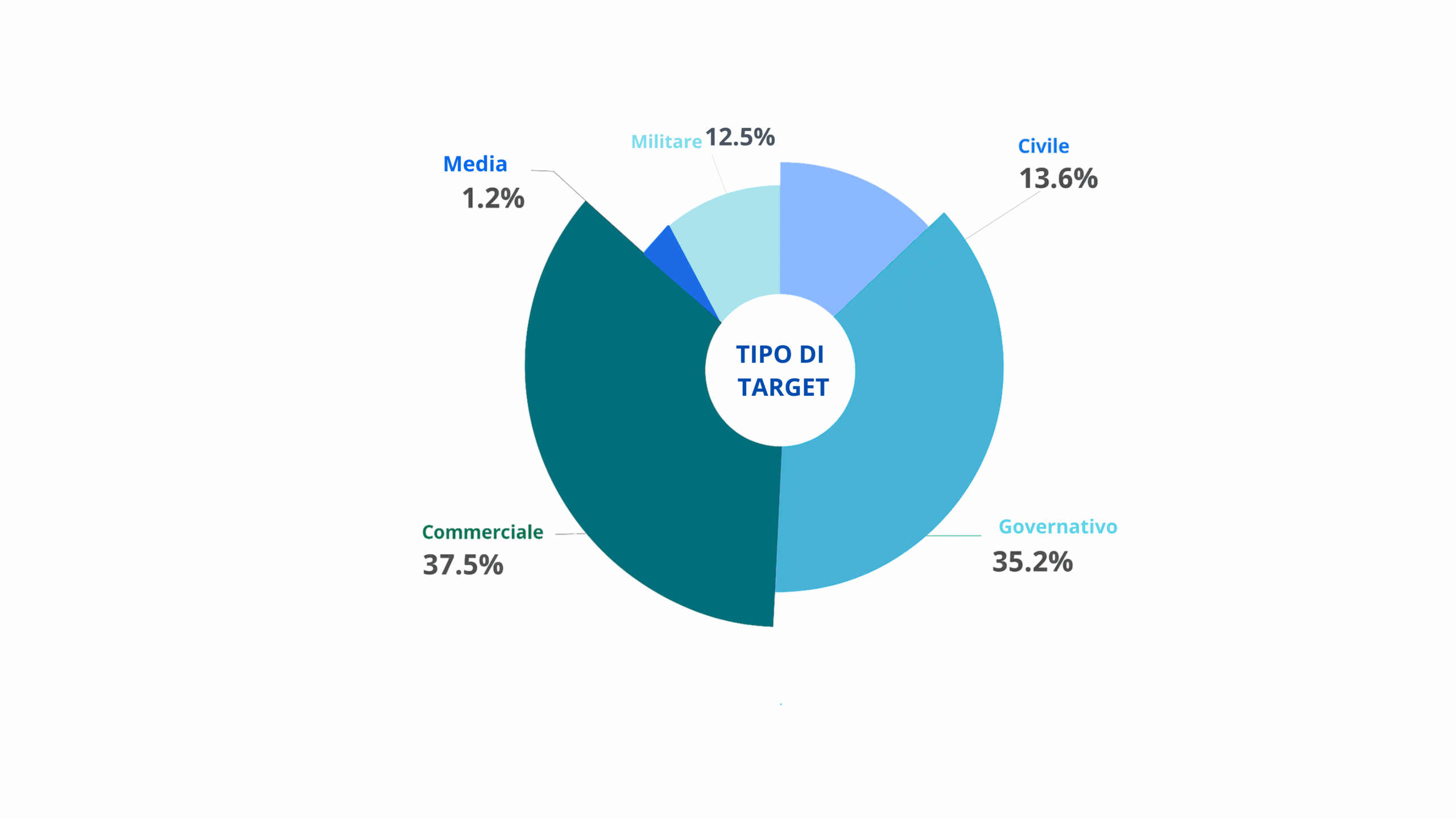

E’ quanto emerge dal nuovo rapporto dell’Agenzia dell’Unione Europea per la Cibersicurezza (ENISA), intitolato “Space Threat Landscape” e pubblicato a marzo 2025. Il rapporto evidenzia come, integrando i risultati del “Space Attacks Open Database Project” dal 1977 al 2019 con ulteriori informazioni provenienti da report pubblicamente disponibili su singoli incidenti di cybersecurity nel dominio spaziale, proprio i satelliti commerciali risultino uno dei target maggiormente oggetto di attacco a cui si riferisce circa il 37,5% degli attacchi noti, seguiti da obiettivi governativi (35,2%) e, a notevole distanza, dai target in ambito civile (13,6%) e militare (12,5%). Residuale il numero di attacchi identificati contro organi di stampa gestiti dallo stato.

Eventi come l’attacco al satellite Viasat nel 2022, che ha interrotto decine di migliaia di modem in tutta Europa e causato disagi ai servizi di emergenza, dimostrano la vulnerabilità di questi sistemi su larga scala. Le conseguenze di un attacco cyber riuscito possono essere vaste e includere danni fisici, perdite economiche immediate e significative, impatti sociali e umani, ripercussioni legali e regolamentari.

Il rapporto individua inoltre diverse sfide chiave per la cybersecurity dei satelliti commerciali, come ad esempio:

- diminuire la dipendenza dalle forti catene di approvvigionamento globali;

- l’uso di componenti Commercial Off-the-Shelf, cioè componenti disponibili in commercio, che può introdurre vulnerabilità se non adeguatamente analizzati e testati;

- difficoltà negli aggiornamenti a causa della natura remota dei sistemi spaziali;

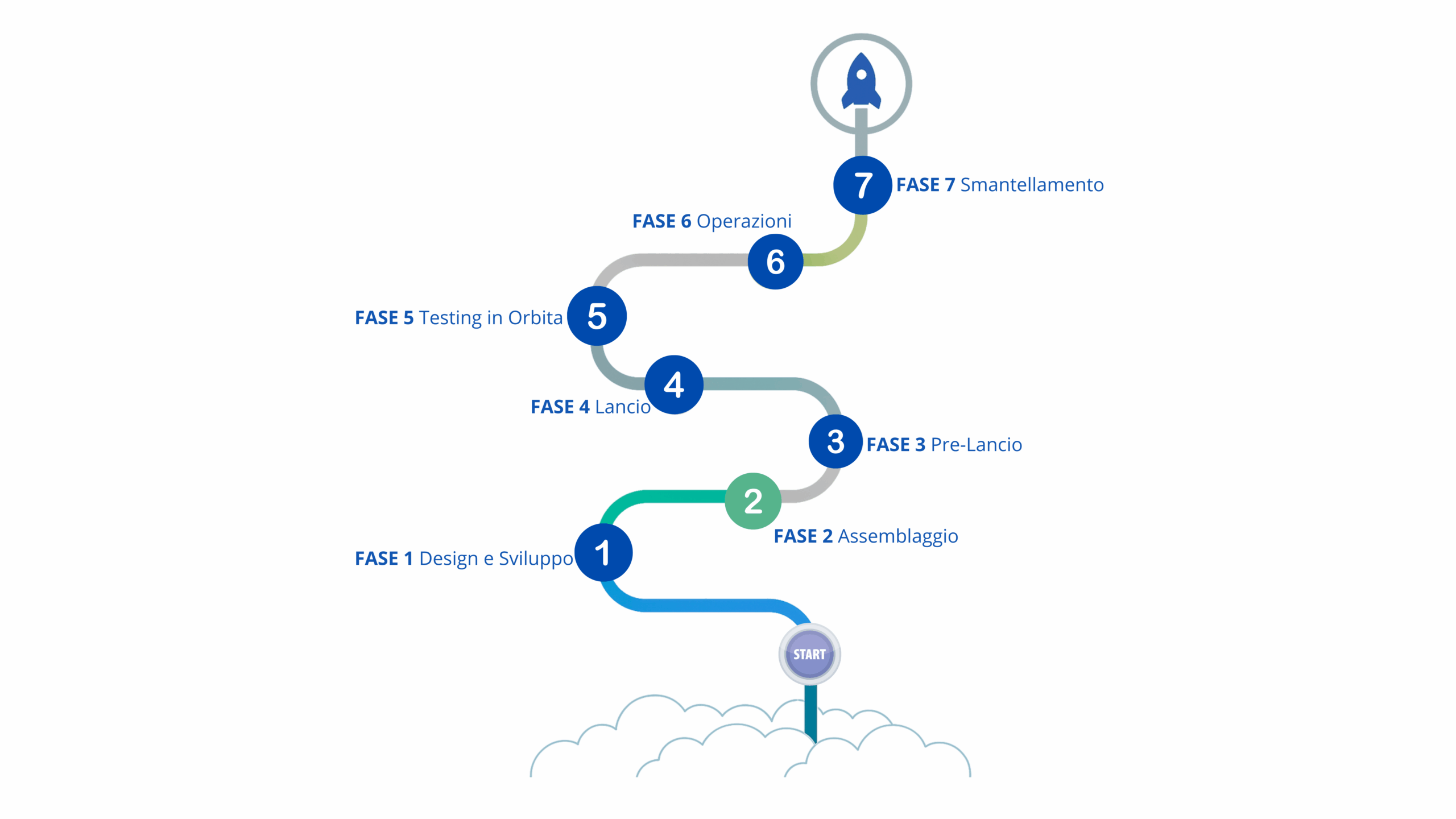

- l’alto grado di interazione umana, in tutte le fasi del ciclo di vita del satellite, potrebbe introdurre rischi di errori di configurazione e minacce interne.

- crescente sofisticatezza degli attacchi cyber da parte di attori con elevate capacità, inclusi quelli legati a stati nazionali.

Per affrontare queste sfide, ENISA raccomanda un approccio olistico che includa l’implementazione di principi di “security by default and by design” (sicurezza per impostazione predefinita e per progettazione), l’analisi e il test rigorosi dei componenti COTS, l’adozione di robuste tecnologie crittografiche e la segmentazione dei sistemi, oltre alla patching regolare e all’adozione di un approccio “zero-trust”. La collaborazione e la condivisione di informazioni tra gli operatori e le autorità competenti sono ritenute essenziali per costruire resilienza.

Cyber-skills gap: un rischio strategico per le organizzazioni

Oltre i tre quarti delle organizzazioni stanno investendo nel 2024 nell’upskilling del personale relativamente alle competenze digitali in cybersecurity. Lo rivela il Global Cybersecurity Outlook 2025 pubblicato dal World Economic Forum in collaborazione con Accenture. Dall’indagine, a cui hanno partecipato oltre 400 organizzazioni provenienti da 57 paesi, emerge un contesto digitale sempre più frammentato e complesso in cui il divario di competenze cyber si impone come una delle principali sfide. La carenza di competenze specialistiche agisce da amplificatore di rischio e vulnerabilità, limitando la capacità delle organizzazioni di rispondere in modo efficace e tempestivo alle minacce.

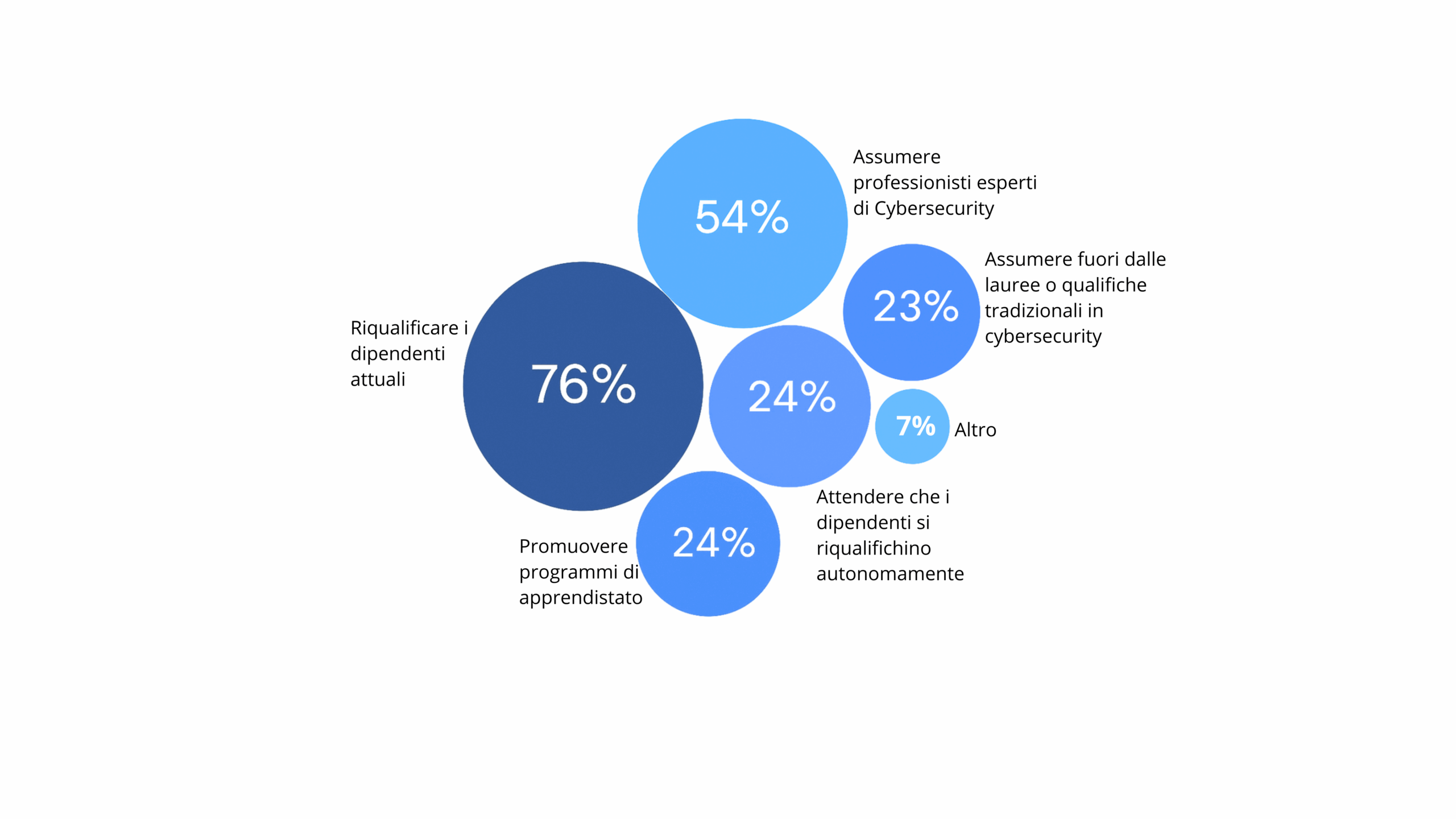

Accanto all’upskilling, il 56% delle aziende intervistate ricorre al reclutamento di personale specializzato. Altre iniziative segnalate includono programmi di apprendistato (24%), la selezione di profili provenienti da percorsi non informatici tradizionali (23%) e il sostegno alla formazione autonoma (24%). Tuttavia, questi interventi risultano spesso disomogenei e insufficienti: il 69% delle piccole organizzazioni, ad esempio, non dispone di salvaguardie adeguate per l’adozione sicura dell’intelligenza artificiale, mentre il 35% si dichiara privo di un livello di resilienza cyber adeguato — un dato sette volte superiore rispetto al 2022.

L’intelligenza artificiale, in particolare quella generativa, costituisce un elemento di vulnerabilità centrale. Se da un lato offre strumenti avanzati per il rafforzamento delle difese, dall’altro viene utilizzata con crescente efficacia da attori malevoli per automatizzare e amplificare gli attacchi, in particolare quelli basati su phishing e social engineering. Il 42% delle organizzazioni ha già riportato incidenti di questo tipo nell’ultimo anno. Eppure, solo il 37% delle imprese dispone di processi strutturati per valutare i rischi legati all’adozione dell’IA prima della sua implementazione.

Il quadro che emerge è chiaro: la complessità del cyberspazio non è più un’eccezione, ma una condizione strutturale. In questo scenario, il divario di competenze rappresenta un limite alla capacità di risposta, particolarmente critico per le realtà di dimensioni ridotte. Affrontarlo richiede interventi coordinati, investimenti mirati sul capitale umano e un rafforzamento della cooperazione tra settore pubblico e privato, per garantire la continuità operativa e la resilienza delle infrastrutture digitali in un contesto di minacce in costante evoluzione.